带宽跑满的情况分析:

由于大部分托管商流入带宽不限,所以本文主要阐述服务器流出带宽跑满的情况。

流出带宽跑满主要有两种情况:

1、 正常业务流量跑满,即外部下载服务器上的资源。

2、 非正常服务流量,即可能对外攻击。

下面根据linux和windows平台阐述一下上述三种情况的检查方法:

一、Linux平台

首先可通过tcpdump抓包看查看流量详情,如果都是外部访问服务端口的流量,那可暂时排除服务器被肉鸡对外攻击。

如果是服务器有大量对外固定的IP或者端口产生大量流量,那么可能服务器被入侵对外发包了。

(1)正常流量跑满的分析处理

这时候可以通过iftop或者iptraf看一下服务器的流量走向,如果部分IP持续流量很高,很有可能这部分恶意IP在大量下载服务器的资源,可对异常IP进行限制访问。

若很多IP流量都很高,可能服务器存在较大的文件,比如在线播放的视频,热门资源文件等,可通过查看访问日志看这些IP访问的是什么文件,然后反馈进行处理,比如:

1、图片进行压缩

2、视频不设置自动播放,降低码率

3、 所有静态文件配置GZIP压缩,可适当提高压缩级别(会增加服务器CPU消耗)

4、 配置单链接限速(会降低网站访问体验)

5、 使用CDN(建议)

6、 升级带宽(建议)

(2)被肉鸡对外发包导致流量跑满的分析处理

对外发包,首要处理的事情就是判断对外发包的程序是什么,一般有可能被放置客户端恶意程序比如iptableX等,也有可能被放置了webddos程序比如利用php的fsockopen函数进行phpddos。

判断发包程序的方法如下:

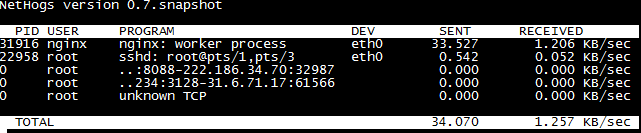

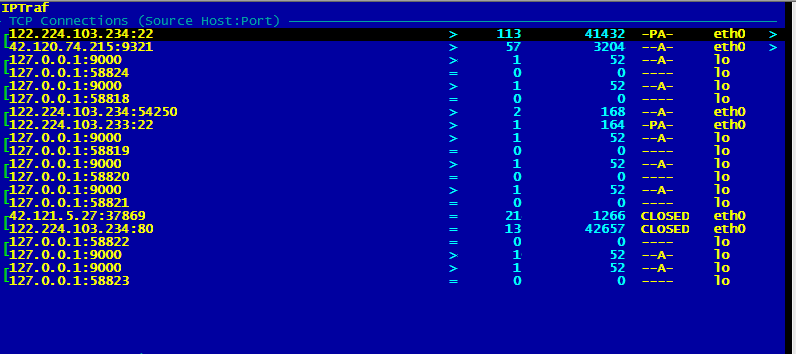

Linux下可通过iptraf,nload,iftop,nethogs等方式查看流量,其中iptraf可以查看到哪些IP那些端口流量比较大,可判断流量来源的程序。若这里无法判断可通过nethogs是可以查看到具体的流量进程的。

Centos/redhat可配置阿里云的epel镜像源,然后yum install nethogs –y即可

两个软件的使用截图如下:

Nethogs

Iptraf:

软件简单明了,使用方法不再赘述。

定位到流量产生的进程后,若是phpddos等可通过禁用函数临时解决,然后让检查程序。

若是病毒程序发包,删除处理并对系统做检查。

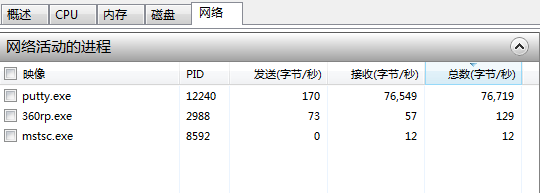

二、windows平台

可通过NC或者beaver抓包判断是正常业务流量还是对外攻击。

(1)正常流量跑满的分析处理

处理方法同linux

(2)对外攻击导致流量跑满的分析处理

2003系统:

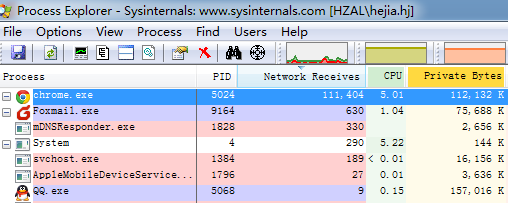

可通过processex或者360流量监视器按照流量排序来查看异常的进程。

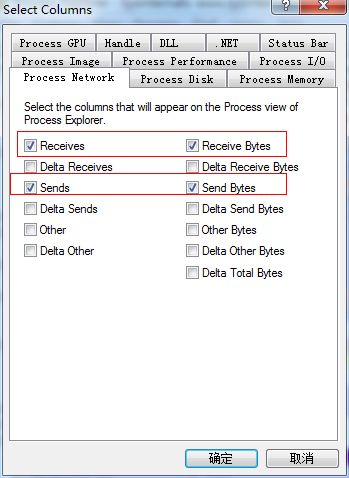

使用processex的话需要选择网络的列,如下:

2008系统:

找到异常程序后,终止进程,然后全盘杀毒检查。

![[发现音乐]又一年 - 马良_西数超哥博客](https://www.ysidc.top/wp-content/uploads/2020/12/timg-480x300.jpg)

![[原创]zabbix server is not running: the information displayed may not be current 解决办法总结(5)_西数超哥博客](https://www.ysidc.top/wp-content/uploads/2018/12/74bb61e1601e7b61422ff34c1d06ffbb-480x300.jpg)